Hallo Zusammen,

wie es bereits von Thomas vor ein paar Tagen gemeldet wurde, habe auch ich mit zwei Knoten immer wiederkehrende Störungen, bzw. Komplettausfälle in kurzen Abständen.

Es ist mir leider nicht erlaubt mehre Screenshots hier anzuführen. Deswegen füge ich sie in einzelnen Antworten auf den Beitrag hier ein.

Thomas Beitrag

Meine betroffenen Knoten:

-

33397-Speckenstr-4-a285

Standort Mastholte (Rietberg)

AVM FRITZ!Box 4040 -

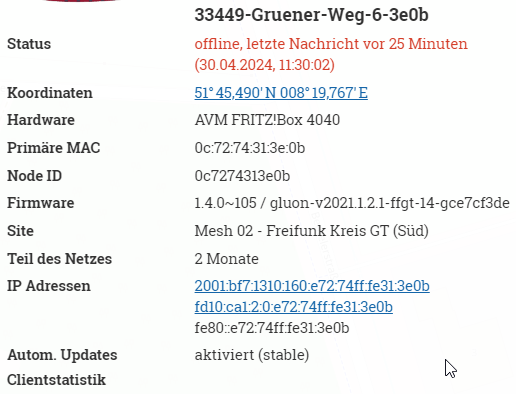

33449-Gruener-Weg-6-3e0b

Standort Bentler (Langenberg)

AVM FRITZ!Box 4040

Grundproblem

Alle 60 Minuten verlieren ich bei beiden Standorten die Verbindung zum Freifunk Netz.

Das stellt sich dann im konkreten Fall so dar, dass keine Endgeräte (Notebook, Handy, usw.) mehr eine IP-Adresse im Freifunk-Netz 10.234.160.0/20 bekommen.

Dort wird dann nur eine APIPA (169.254.0.0/16) vergeben.

Der Zeitpunkt, an dem sich das Problem zeigt, ist in beiden Standorten nicht der gleiche. Das unterscheidet sich.

33397-Speckenstr-4-a285

Immer kurz vor der vollen Stunde Stunde jeweils zu HH:57:XX. Also 11:57, 12:57, 13:57 usw.

33449-Gruener-Weg-6-3e0b

Alle 60 Minuten exakt zu HH:30:XX. Also 10:30, 11:30, 12:30 usw.

Das sorgt dafür, dass alle bestehenden Endgeräte die Verbindung verlieren und keine neuen Geräte eine Verbindung aufbauen können.

Die Dauer des Ausfalls unterscheidet sich immer. Mal dauert es 10 Minuten und Mal auch 45 Minuten. Da der Fehler exakt wiederkehrend ist, kann es somit auch mal sein, dass das Freifunk-Netz in einem Zeitfenster von 120 Minuten vielleicht 2 x für 20 Minuten funktioniert.

Genaues Fehlerbild

Freifunk-Oberfläche

So siehts in der Freifunk-Oberfläche aus, wenn der Ausfall stattfindet.

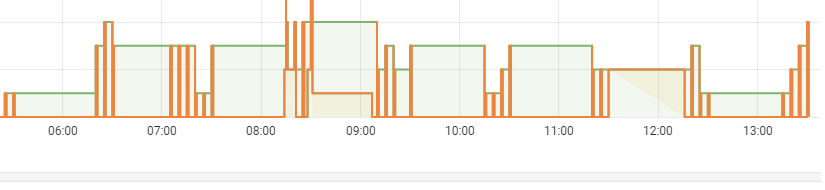

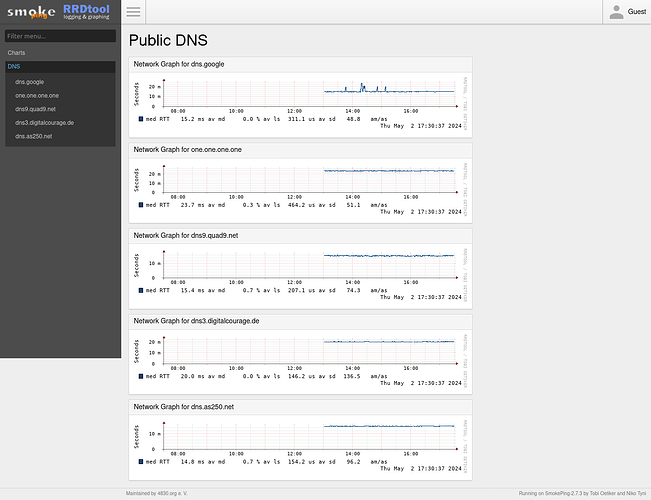

Freifunk-Grafana

An dieser Grafik sieht man gut, dass immer im Bereich, in denen eine grüne waagerechte Linie entsteht, genau zu dessen Beginn der Ausfall stattfindet.

Bild-Freifunk-Grafana

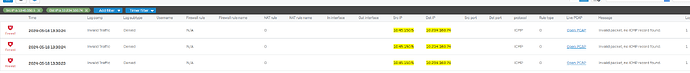

Log einer Firewall

Gleichzeitig sehe ich in der Firewall beider Standorte zum Moment des Ausfalls, dass der Freifunk-Router versucht den lokalen IP-Adressbereich des Freifunk-LANs über sein eigenes Gateway, also meine Firewall zu erreichen.

Das geht natürlich nicht. Muss aber auch nicht.

Ob das der Auslöser des Problems ist oder eine Folge dessen, kann ich nicht sagen.

Der Ausfall und diese Log-Ereignisse, passen auf jeden Fall immer hundert prozentig zusammen.

Bild-Firewall

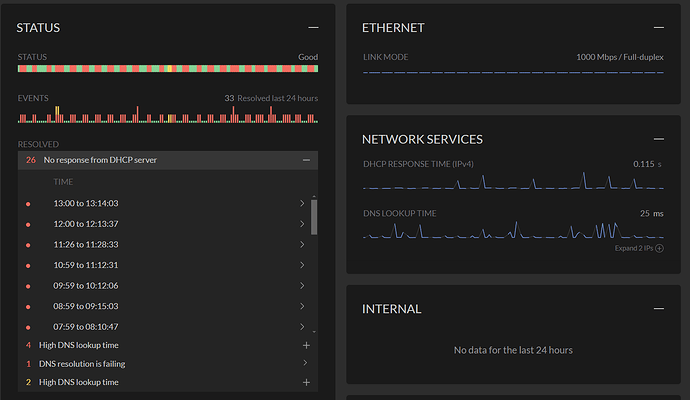

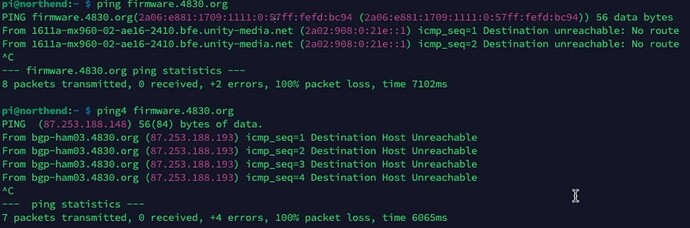

Auswertung mit Messgerät im Standort »33397-Speckenstr-4-a285«

Achtung dieser Screenshot bezieht sich nun auf den anderen Standort. Also bitte nicht wundern, warum das jetzt nicht mehr um halb, sondern idr. zu den vollen Stunden passiert.

Ich habe das Messgerät nur in einem Standort und hatte die Screenshots oben dummerweise vom andern Standort gemacht.

Spielt aber keine Rolle, da es an beiden Standorten das Gleiche ist.

Mit dem Netzwerk-Messgerät, kann ich feststellen, dass genau zu den Momenten keine Verbindung mehr hergestellt werden kann, da man keine IP-Adresse mehr per DHCP bekommt.

Alle roten Balken auf dem Diagramm unter Status sind solche Momente.

Unter dem Balken sieht man auch nochmal in Schriftform, wann genau die Ausfälle stattgefunden haben.

Bild-Messgerät

Auch hier passen die Zeitpunkte wieder 1zu1 zusammen.

Dieses Messgerät kann per angeschlossenem Netzwerkkabel oder per WLAN testen.

Die Probleme traten in beiden Fällen exakt zum gleichen Zeitpunkt auf.

Auftreten der Probleme

Ich kann nicht genau sagen, wann die Probleme begonnen haben, doch sie müssen schon seit locker 2-3 Monaten so bestehen. Ich bin leider jetzt erst dazu gekommen mir das mal richtig konkret anzusehen.

Ich würde mich über reichliches Feedback freuen.