Orginaler Blog-Post: Heads up: Firmware 2.1.0 incoming – Freifunk Kreis GT

Die Spatzen pfeiffen es von den Dächern, das Gluon-Team wird in Kürze eine neue Basis-Firmware – Gluon v2025.1 nach aktuellem Stand – veröffentlichen. Höchste Zeit, bei ›uns‹ aufzuräumen ![]()

Unsere nächste Firmware wird die Versionsnummer 2.1.0 tragen und auf besagter Gluon-Version – vermutlich also v2025.1 genannt – basieren. Für die technisch Interessierten folgen unten noch ein paar Aussagen zu dem, worauf wir uns wohl freuen dürfen. Zuvor aber allgemeine Hinweise, denn manch ein Knoten braucht noch etwas Liebe ….

Firmwarestände und Aufgaben für Knotenbetreibende

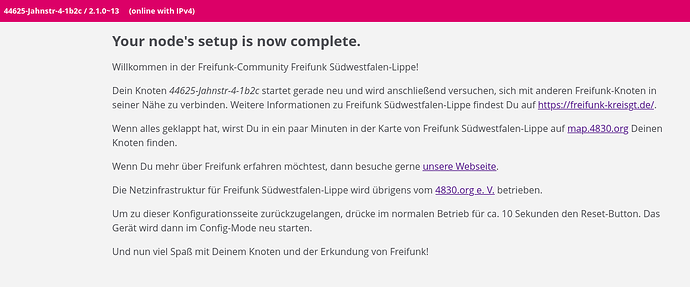

Mehrfach thematisiert, daher hier nur kurz: Firmwareupdates sind nur möglich von unserer Version 1.4.x auf 1.9.0 und erst von dort auf 2.0.0 — andere Vorgehensweisen¹ lehnen die Geräte in seltenen Fällen ab, führen leider aber latent eher zu einem ›Brick‹, also einem schicken neuen Türstopper in WLAN-Router-Form. Im besten Fall verliert der Knoten ›nur‹ seine Konfiguration und wartet im Config-Mode auf Angaben.

Das alles wollen wir vermeiden, daher müssen wir sicherstellen, daß wir in den Autoupdater-Kanälen (stable, experimental, …) nur Knoten, die von ihrem aktuellen Firmwarestand sicher auf die 2.0.0 sich aktualisieren können, diese Firmware auch anbieten. Heißt im Umkehrschluß: alle Knoten z. B. im stable-Zweig müssen auf 1.9.0 sein, bevor wir 2.0.0 dort per Autoupdater anbieten können.

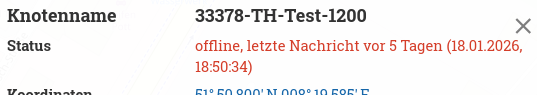

Durch entsprechende Maßnahmen in den letzten Wochen sind wir »fast« am Ziel — das Gros der Knoten, die derzeit eine Verbindung ins Mesh haben, sind auf einer 1.9er, teils schon auf einer 2.0er, Version, das ist gut. Knoten, die nicht mehr über 1.4.0 hinaus aktualisert werden können, sind weitestgehend im Zweig deadend ›geparkt‹².

Knoten, die über eine längere Zeit ausgeschaltet waren und vorher kein mögliches Update auf 1.9.0 sich geholt haben, werden nach dem Wiedereinschalten dann vor einem Update auf 2.0.0 stehen — und ggf. ein ›Debrick‹ bzw. eine Neukonfiguration benötigen. Dies ist leider nicht vermeidbar, die Karawane zieht jetzt weiter. Bei entsprechenden Problemen wendet Euch bitte an die Ansprechpartner Eurer jeweiligen Community.

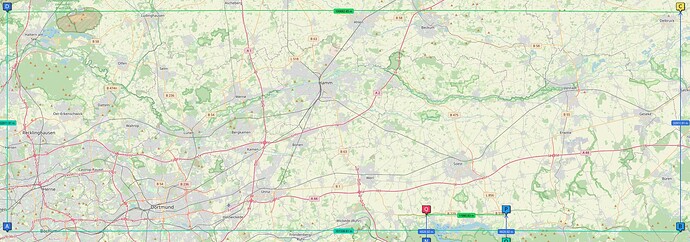

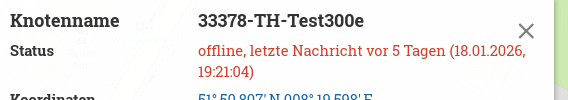

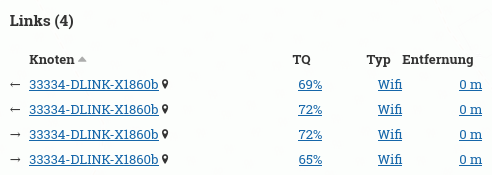

Reminder: Den Zustand Eurer Knoten könnt Ihr wie immer am einfachsten über die Karte ermitteln und verfolgen. Und wenn Ihr das automatische Updating der Firmware deaktiviert habt, ist genau jetzt der Zeitpunkt, manuell ein solches Update durchzuführen!

Leider wandern sowohl in Firmware 1.9.0 als auch in 2.0.0 weitere Geräte aus dem Supportstatus raus — bitte habt das auf dem Schirm, liebe Knotenbetreibende! Auch diese Geräte wandern in den Zweig deadend.

Sobald wir die Knoten wenigstens auf 1.9.0, besser noch 2.0.0, haben, stehen dem nächsten Update auf 2.1.0 nur noch unsere Anpassungen und Tests im Weg ;-)

Highlights Firmware 2.1.0 auf Basis »Gluon Next«³

- Geräte mit mehreren Funkmodulen (›Radios‹) können nun von Gluon aus unterstützt werden — also einerseits Funkmodule für das 6-GHz-Band, andererseits auch die »Mesh«-Geräte mit 2 5-GHz-Modulen, die nicht beide alle 5-GHz-Frequenzen abdecken können.

- Bei AVM FRITZ!Box 7520/7530 wird nun der LAN1-Port als WAN-Port verwendet — man gewinnt also 3 LAN-Ports für Clients und/oder Wired-Meshing. 7520/7530 werden so Offloader-tauglich.

- Bei Geräten mit Mediatek-WiFi-Chipsätzen wurde die Stabilität und Interoperabilität wohl deutlich verbessert.

- Offizielle Unterstützung viele aktueller Geräte (von denen wir einige mit TripleRadio schon länger in unserer FW unterstützten).

- Verbesserungen in der Behandlung von Multicast-Paketen im Netz bedingen mehr denn je homogene Firmwarestände in den Meshes.

Die Vorarbeiten an 2.1.0 sind schon gestartet, wir peilen eine Veröffentlichung im 1. Quartal 2026 an — natürlich auch davon abhängend, wann ›v2025.1‹ tatsächlich veröffentlicht und wie sich diese Basis in anderen Communities schlagen wird.

¹ ja, es ginge auch 1.4.0 nach 1.6.0 nach 1.9.0 nach 2.0.0, aber eben nicht direkt von 1.4.0 nach 2.0.0

² außer im Autoupdate-Zweig ›mns‹, die werden gesondert behandelt

³ soweit basierend auf den »commit«-Nachrichten ables-/vorhersagbar